Cyber-престъпленията са нараснали късно, с атаки на рансъмуер (WannaCry, NotPetya), хакнати бази данни (Equifax, Sony, Yahoo) и софтуерни задни врати (Floxif / CCleaner, ShadowPad / NetSarang). Макар че мащабът и обхватът на тези атаки са удивителни, фактът е, че киберпрестъпниците не са ограничени само до кражба на вашите данни, самоличност или пари. Обхватът на престъпленията във виртуалния свят е толкова голям, колкото и в реалния свят, ако не и повече. Един вид кибер-атака, която е в центъра на вниманието в последно време, е DDoS, или разпространяването на отказ на услуга, което често е разделяло хакерите на белите шапки през годините. С водещия доставчик на CDN Cloudflare, който обявява безплатната DDoS защита за всички свои клиенти, вековният дебат за "етичните" DDoS срещу злонамерени DDoS започна отново, като и двете страни излязоха в пълна подкрепа на съответните си аргументи. С дебата за DDoS атаките, разрастващи се по интернет, нека разгледаме подробно явлението днес, като се опитваме не само да научим повече за него, но и да се опитаме да разберем защо хактеристите и групите за застъпничество за свободна реч продължават да се провалят в техните усилия да постигнат консенсус за него на първо място:

Какво е DDoS и как работи?

В най-простия термин атаката с разпределен отказ на услуга (DDoS) е опит за изкуствено нарушаване на нормалното функциониране на даден сайт или мрежа чрез наводняване на целевия сървър с огромно количество трафик, който или забавя или срива напълно мрежата, Това се постига чрез използване на множество компрометирани системи като част от това, което е известно като "ботнет", което може да включва всяко свързано с мрежа устройство, включително, но не само, компютри, смартфони и IoT устройства. Хакерите от черната шапка, както и хакеристите използват различни усъвършенствани инструменти за извършване на тези атаки, като не само наводняват целевите сървъри с необичайно количество трафик, но също и чрез използване на по-фини и трудни за откриване инфилтрационни техники, насочени към критичната мрежова сигурност. инфраструктура, като например защитни стени и IDS / IPS (система за откриване / предотвратяване на проникване).

Какво е DoS и как се различава от DDoS?

Атаките за отказ на услуга (DoS) са точно това, което звучи, доколкото предотвратява достъпа на законните потребители до целеви сървъри, системи или други мрежови ресурси. Както в случая с DDoS атаките, лице или лица, извършващи такава атака, обикновено наводняват целевата инфраструктура с необичайно голям брой излишни заявки, за да затрупат ресурсите му, като по този начин затрудняват или дори невъзможно за засегнатата мрежа или система за отговор на действителни искания за обслужване. За крайния потребител ефектите от DoS не са напълно различни от тези на DDoS, но за разлика от предишните, които обикновено използват една машина и единична интернет връзка за извършване на атаката, последният използва множество компрометирани устройства, за да наводни целевата цел, което прави изключително трудно откриването и предотвратяването.

Какви са различните видове DDoS атаки?

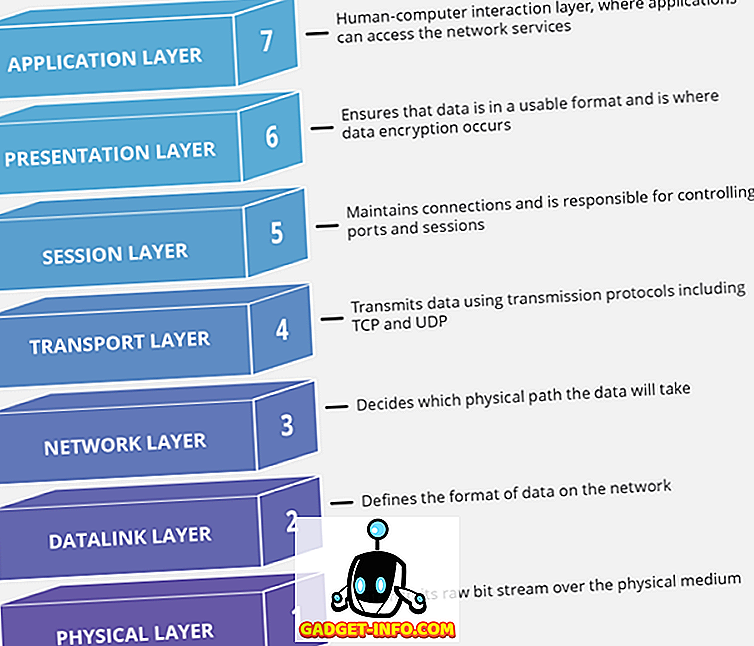

Както беше споменато по-рано, както кибер-престъпниците, така и хактеристите използват безброй вектори за атака, за да изпълняват своите DDoS атаки, но огромното мнозинство от тези атаки в по-голямата си част попадат в три широки категории: Атаки с обем или трафик, Протоколни атаки или Атаки от изчерпване на състоянието и атаки на приложния слой или атаки от слой 7. Всички тези атаки са насочени към различни компоненти на мрежова връзка, която се състои от 7 различни слоя, както се вижда на изображението по-долу:

1. Обемни атаки или атаки с пропускателна способност

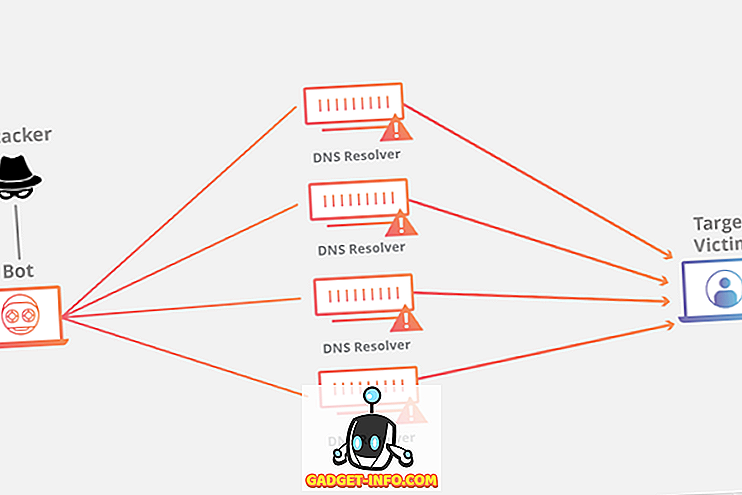

Смята се, че тези видове атаки представляват повече от половината от всички DDoS атаки, извършвани по света всяка година. Съществуват различни типове обемни атаки, като най-често срещано е потока на UDP ( User Datagram Protocol ), при който нападателят изпраща голям брой UDP пакети на случайни портове на отдалечен хост, което причинява многократно проверка и отговор на не -съществуващи приложения, като по този начин не реагира на законния трафик. Подобни резултати могат да бъдат постигнати и чрез заливане на сървър-жертва с ICMP (Internet Control Message Protocol) ехо-заявки от множество IP адреси, които често са подправени. Целевият сървър се опитва добросъвестно да отговори на всеки един от тези фалшиви заявки, като в крайна сметка стане претоварен и не може да отговори на истински ICMP-ехо-заявки. Обемните атаки се измерват в бита в секунда (Bps).

2. Протоколни атаки или нападения от държавата

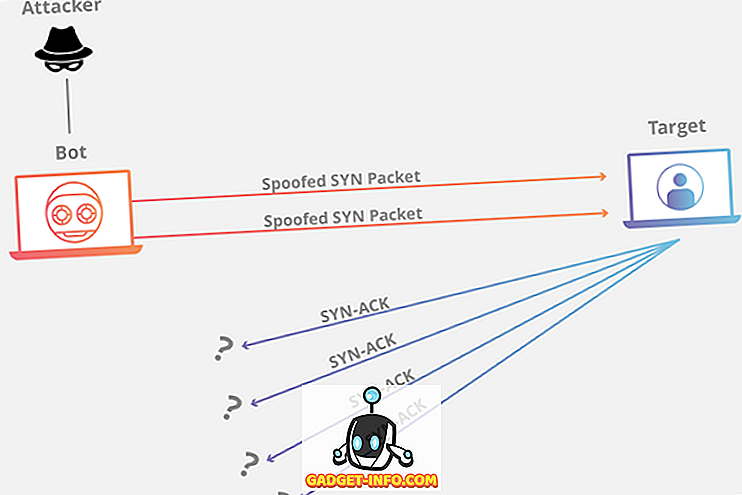

Атаките на протоколите, известни също като атаки с изчерпване на състоянието, консумират капацитета на таблицата за състоянието на връзката не само на сървърите на уеб приложенията, но и на други компоненти на инфраструктурата, включително междинни ресурси, като балансиращи натоварвания и защитни стени. Тези типове атаки се наричат „атаки на протокол“, защото са насочени към слабости в слоеве 3 и 4 на протоколния стек, за да постигнат своята цел. Дори и най-модерните търговски устройства, специално предназначени да поддържат състоянието на милиони връзки, могат да бъдат засегнати от протоколните атаки. Един от най-известните протоколни атаки е „SYN flood“, който използва „механизма на тристранно ръкостискане“ в TCP. Начинът, по който той работи е, че хостът изпраща потока от TCP / SYN пакети, често с подправен адрес на подателя, за да консумира достатъчно сървърни ресурси, за да направи почти невъзможно за законни заявки да се получи. Другите видове протоколни атаки включват Ping of Death, DDoS Smurf и фрагментирани пакетни атаки. Тези видове атаки се измерват в пакети в секунда (Pps).

3. Атаки на приложния слой или атаки от слой 7

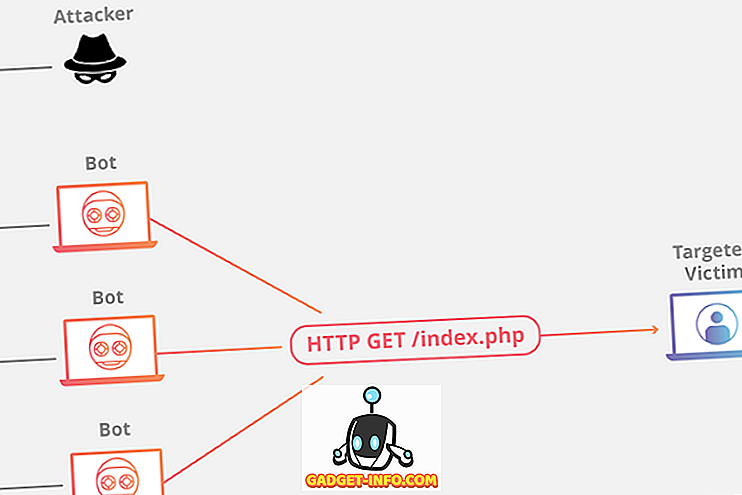

Атаките на приложния слой, често наричани атаки от слой 7 по отношение на 7-мия слой OSI режим, са насочени към слоя, където се генерират уеб страници, за да бъдат доставени на потребители, които изпращат HTTP заявки. Различните видове атаки от слой-7 включват скандалната атака „ Slowloris “, при която нападателят изпраща голям брой HTTP заявки „бавно“ към целевия сървър, но без да изпълнява нито едно от заявките. Нападателят ще продължи да изпраща допълнителни заглавия на малки интервали, като по този начин принуждава сървъра да поддържа отворена връзка за тези безкрайни HTTP заявки, като евентуално ще присвои достатъчно ресурси, за да направи системата неотговаряща на валидни заявки. Друга популярна атака на слой 7 е HTTP Flood атаката, при която голям брой фалшиви HTTP, GET или POST заявки наводняват целевия сървър в рамките на кратък период от време, което води до отказ на услуга за законните потребители. Тъй като атаките на приложния слой обикновено включват изпращане на неестествено голямо количество заявки към целевия сървър, те се измерват в заявки в секунда (Rps).

В допълнение към описаните по-горе едно-векторни атаки, съществуват и мулти-векторни атаки, които се насочват към системи и мрежи от няколко различни посоки едновременно, като по този начин все по-трудно за мрежовите инженери да определят изчерпателни стратегии срещу DDoS атаки. Един такъв пример за многовекторна атака е когато атакуващият свързва DNS Amplification, който е насочен към слоеве 3 и 4, с HTTP Flood, който е насочен към слой 7.

Как да защитим вашата мрежа срещу DDoS атака

Тъй като повечето DDoS атаки работят чрез претоварване на целевия сървър или мрежа с трафик, първото нещо, което трябва да се направи, за да се смекчат DDoS атаките, е да се прави разлика между истински трафик и злонамерен трафик . Въпреки това, както бихте очаквали, нещата не са толкова лесни, като се има предвид голямото разнообразие, сложността и сложността на тези атаки. В този случай защитата на вашата мрежа от най-новите и най-сложни DDoS атаки изисква от мрежовите инженери да изготвят внимателно разработени стратегии, за да не изхвърлят бебето с водата за къпане. Тъй като нападателите ще направят всичко възможно, за да направят зловредния си трафик нормален, опитите за смекчаване, които включват ограничаване на целия трафик, ще ограничат честния трафик, докато по-позволеният дизайн ще позволи на хакерите да заобиколят контрамерките по-лесно. В такъв случай ще трябва да приемем пластово решение, за да постигнем най-ефективното решение.

Въпреки това, преди да стигнем до техническите подробности, трябва да разберем, че тъй като повечето DDoS атаки в днешно време включват такъв или друг начин на блокиране на комуникационните ленти, една от очевидните неща, които трябва да направите, е да защитите себе си и вашата мрежа е по-излишна: честотна лента и повече сървъри, разпределени в множество центрове за данни в различни гео-локации, което също действа като застраховка от природни бедствия и др.

Друго важно нещо е да се следват някои от най-добрите практики на индустрията, когато става въпрос за DNS сървърите. Да се отървем от отворените резолвери е една от най-важните първи стъпки в защитата ви срещу DDoS, защото какво е уеб сайтът, ако никой не може да разреши името на вашия домейн? В този случай човек трябва да погледне отвъд обичайната настройка на двойния DNS сървър, която повечето регистратори на имена на домейни осигуряват по подразбиране. Много компании, включително повечето от водещите доставчици на услуги на CDN, също предлагат подобрена защита на DNS чрез излишни DNS сървъри, които са защитени зад един и същ тип балансиране на натоварването, така че вашите уеб и други ресурси са.

Докато повечето сайтове и блогове възлагат хостинг на трети страни, някои избират да обслужват собствените си данни и да управляват собствените си мрежи. Ако принадлежите към тази група, някои от основните, но критични индустриални практики, които трябва да следвате, включват създаване на ефективна защитна стена и блокиране на ICMP, ако не ви трябват. Също така се уверете, че всичките ви маршрутизатори падат нежелани пакети . Трябва също да се свържете с доставчика си на интернет услуги, за да проверите дали те могат да помогнат за блокирането на търсения трафик за вас. Условията и условията ще се различават при различните доставчици на интернет услуги, така че трябва да се консултирате с техните мрежови оперативни центрове, за да видите дали те предлагат такива услуги за предприятията. Като цяло, следните са някои от стъпките, които доставчиците на CDN, интернет доставчиците и мрежовите администратори често използват за намаляване на DDoS атаките:

Маршрутизиране на черна дупка

Black Hole Routing, или Blackholing, е един от най-ефективните начини за смекчаване на DDoS атака, но той трябва да бъде реализиран само след правилен анализ на мрежовия трафик и създаване на строг критерий за ограничаване, тъй като в противен случай ще бъде „blackhole“ или маршрут входящ трафик към нулев маршрут (blackhole), независимо дали е истински или злонамерен. Той технически ще заобиколи DDoS, но нападателят ще постигне целта си да наруши мрежовия трафик.

Ограничаване на скоростта

Друг метод, който често се използва за смекчаване на DDoS атаките е "Ограничаване на скоростта". Както подсказва името му, той включва ограничаване на броя на заявките, които сървърът ще приеме в рамките на определен времева рамка . Това е полезно за спиране на уеб скреперите от кражба на съдържание и за смекчаване на опитите за влизане с груба сила, но трябва да се използва заедно с други стратегии, за да може ефективно да се справят DDoS атаки.

Защитна стена за уеб приложения (WAF)

Въпреки че не са достатъчни сами по себе си, обратните прокси и WAFs са някои от първите стъпки, които трябва да се предприемат, за да се смекчат различни заплахи, а не само DDoS. WAFs помагат за защитата на целевата мрежа от атаки от слой 7 чрез филтриране на заявки въз основа на серия от правила, използвани за идентифициране на DDoS инструменти, но също така е много ефективен при защита на сървъри от SQL инжектиране, скриптове за различни сайтове и заявки за фалшифициране на различни сайтове.

Anycast дифузия в мрежата

Мрежите за доставка на съдържание (CDN) често използват мрежите Anycast като ефективен начин за намаляване на DDoS атаките. Системата работи чрез пренасочване на целия трафик, предназначен за мрежа под атака, към поредица от разпределени сървъри на различни места, като по този начин разпространява разрушителния ефект от опитите за DDoS атака.

Как ли Cloudflare предлага да прекрати DDoS атаките за добро със своята безплатна DDoS защита?

Една от най-изявените мрежи за доставка на съдържание в света, Cloudflare, наскоро обяви, че ще осигури защита от DDoS атаки не само на своите платени клиенти, но и на своите безплатни клиенти, независимо от размера и мащаба на атаката . Както се очакваше, съобщението, направено по-рано тази седмица, създаде доста шум в индустрията, както и в глобалните технологични медии, които обикновено се използват за CDNs, включително и за Cloudflare, или като изгонват клиентите си под атака или изискват повече пари от за по-нататъшна защита. Докато жертвите досега трябваше да се грижат за себе си, когато са били атакувани, обещанието за свободна, неизмерена DDoS защита е получено топло от блогове и предприятия, чиито уебсайтове и мрежи остават под постоянна заплаха за публикуване на спорно съдържание.

Въпреки че предложението на Cloudflare е наистина революционно, единственото нещо, което трябва да се спомене е, че предлагането на безплатна, неизмерена защита е приложимо само за атаки от слой 3 и 4, докато атаките от слой 7 са все още достъпни само за платени планове, които започват от $ 20 на месец.

Ако успее, какво ще предложи предложението на Cloudflare за „хактивизма“?

Както се очакваше, обявлението на Cloudflare отново възобнови дебата между хактивистите и експертите по сигурността в интернет относно етичните хакерства и свободата на словото. Много хактивистки групи, като Chaos Computer Club (CCC) и Anonymous, отдавна твърдят, че е необходимо да се организират „цифрови протести“ срещу уебсайтове и блогове, които разпространяват омразна пропаганда и фанатизирани - често насилствени - идеологии. В този случай тези групи активисти-хакери или хактивисти често атакуват терористични уебсайтове, нео-нацистки блогове и детски порнотехници с DDoS атаки, като най-новата жертва е крайно десният „Daily Stormer“ блог, който похвали последните убийството на активист за човешки права в Шарлотсвил, Вирджиния, от десния екстремист.

Докато някои от тях, като изпълнителният директор на Cloudflare Матю Принс, и EFF (Electronic Frontier Foundation) критикуваха хактивистите за това, че се опитват да заглушат свободата на словото с DDoS атаки, поддръжниците на хактивизма твърдят, че техните цифрови протести срещу отвратителните идеологии не се различават от запълването на площада провеждане на седалище по линия на движението „Окупирай“, което започна с известния протест „Заемай Уол Стрийт“ на 17 септември 2011 г., което доведе световното внимание до нарастващото социално-икономическо неравенство в света.

Докато някои може да твърдят, че DDoS е инструмент за истински протест, което позволява на етичните хакери да действат бързо срещу терористи, фанатици и педофили, така че да отнемат своето неморално (и често незаконно) съдържание офлайн за добро, такива атаки също имат тъмна страна . Разследващите журналисти и изследователите често са били обект на такива атаки в миналото, а само миналата година уебсайтът на журналиста за киберсигурност, Брайън Кребс, е свален от масирана DDoS атака, която измерва луд 665 Gbps на върха си., По-рано Кребс е съобщавал за израелска служба за DDoS под наем, наречена vDOS, което е довело до арестуването на двама израелски граждани и се смята, че атаката е възмездие.

DDoS атаки и план на Cloudflare за превръщането им в нещо от миналото

Въпреки смелите твърдения на Cloudflare за това, че DDoS атаките се случват в миналото, много експерти твърдят, че не е технологично възможно DDoS атаките да са напълно остарели на този етап. Докато гигантските корпорации като Facebook или Google имат необходимите инфраструктурни съкращения, за да се уверят, че никога не страдат от такива атаки, разширяването на такава защита на всяко едно място под слънцето може да представлява предизвикателство дори за най-големите CDN. Принц обаче твърди, че Cloudflare е в състояние да погълне "всичко, което ни хвърля в интернет", така че само времето ще покаже дали DDoS атаките ще бъдат предадени в историята на историята за добро, или ако групите на хакейвистите ще успеят да заобиколят някои от тях противодействащи мерки, за да продължат моралния си поход срещу насилието, омразата и несправедливостта.