По-рано писах за това как можете да активирате SSH достъпа до вашия комутатор на Cisco, като активирате настройката в GUI интерфейса. Това е чудесно, ако искате да осъществите достъп до ключа CLI на комутатора през криптирана връзка, но той все още разчита само на потребителско име и парола.

Ако използвате този превключвател в силно чувствителна мрежа, която трябва да бъде много сигурна, може би искате да помислите за активиране на удостоверяването с публичен ключ за вашата SSH връзка. Всъщност, за максимална сигурност, можете да разрешите потребителско име / парола и удостоверяване с публичен ключ за достъп до ключа.

В тази статия ще ви покажа как да активирате удостоверяването с публичен ключ на комутатора на Cisco SG300 и как да генерирате двойки от публични и частни ключове с помощта на puTTYGen. След това ще ви покажа как да влезете с новите ключове. В допълнение, ще ви покажа как да го конфигурирате, така че можете да използвате само ключа за да влезете или да накарате потребителя да въведе потребителско име / парола заедно с използването на частния ключ.

Забележка : Преди да започнете този урок, уверете се, че вече сте активирали услугата SSH на ключа, който споменах в предишната статия, свързана по-горе.

Активиране на SSH удостоверяване на потребител чрез публичен ключ

Като цяло, процесът за получаване на удостоверяване с публичен ключ, за да работи за SSH, е ясен. В моя пример ще ви покажа как да активирате функциите, използвайки уеб-базиран GUI. Опитах се да използвам интерфейса CLI, за да активирам удостоверяването с публичен ключ, но той няма да приеме формата на моя частен RSA ключ.

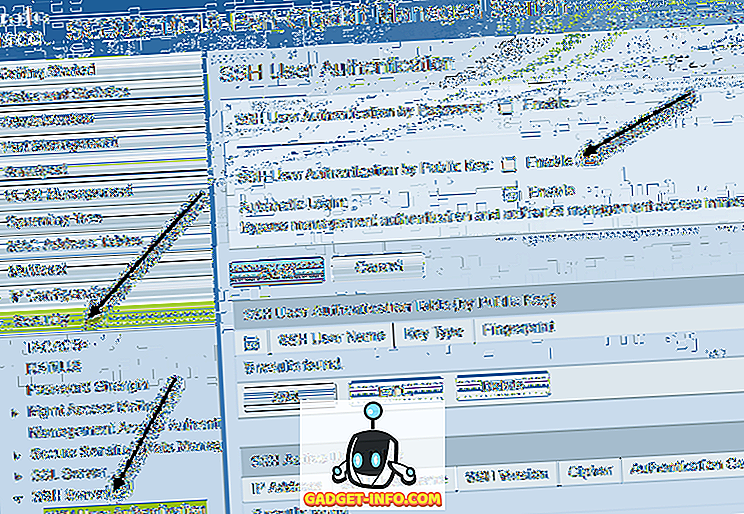

След като получа, че работи, аз ще актуализира този пост с CLI команди, които ще постигне това, което ще направим чрез GUI за сега. Първо щракнете върху Защита, след това SSH сървър и накрая SSH потребителска автентикация .

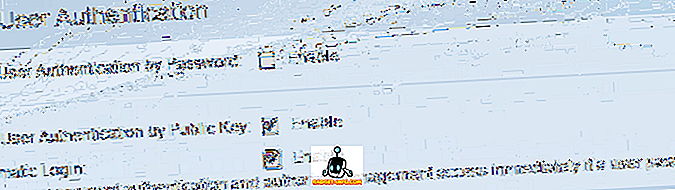

В десния панел проверете полето Активиране до SSH удостоверяване на потребител чрез публичен ключ . Кликнете върху бутона Приложи, за да запишете промените. Не проверявайте бутон Enable (Активиране) до Automatic login (Автоматично влизане), тъй като ще обясня това по-долу.

Сега трябва да добавим SSH потребителско име. Преди да добавим потребителя, първо трябва да генерираме публичен и частен ключ. В този пример ще използваме puTTYGen, която е програма, която идва с puTTY.

Генериране на частни и публични ключове

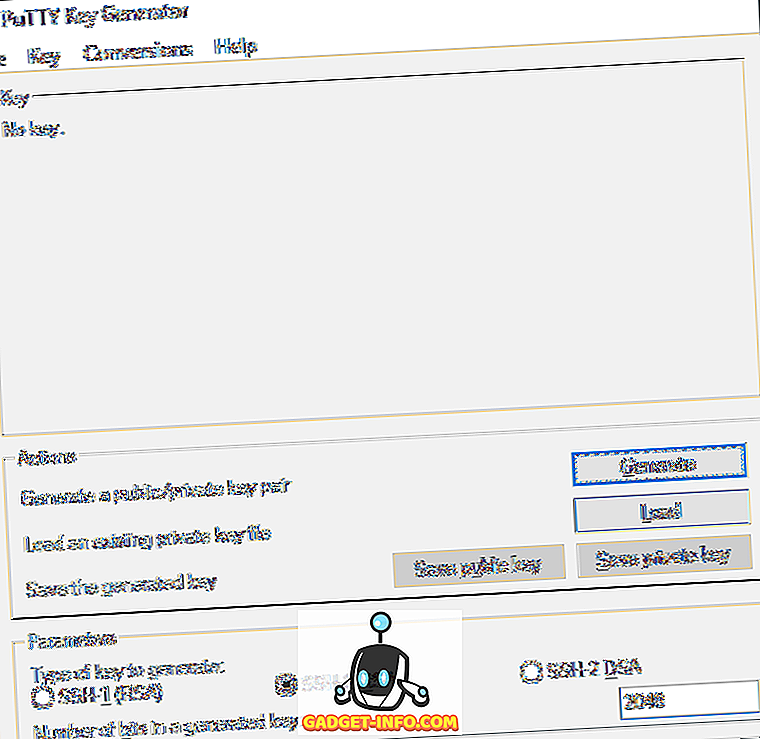

За да генерирате ключовете, първо се пуснете и отворете puTTYGen. Ще видите празен екран и наистина няма да ви се налага да променяте настройките по подразбиране, показано по-долу.

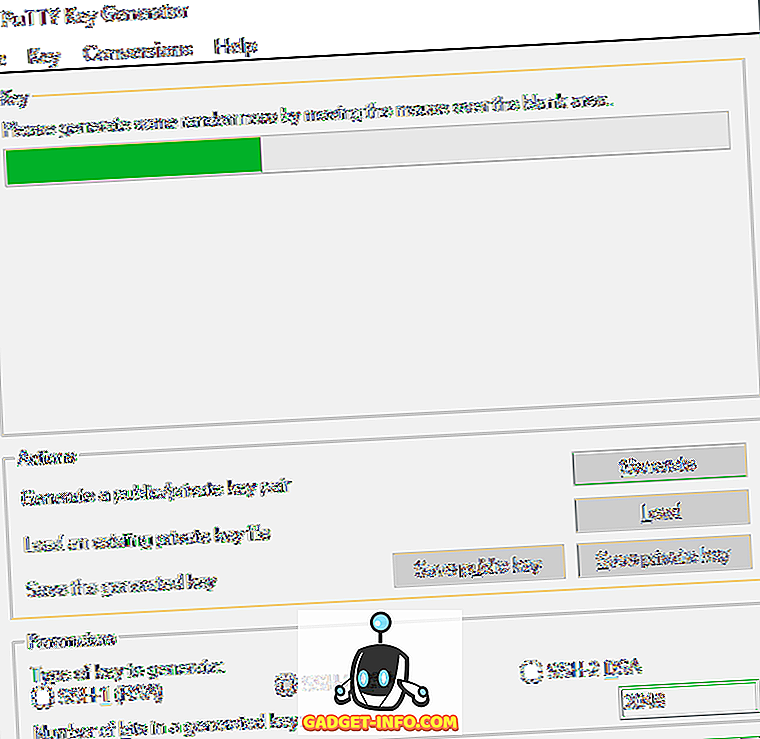

Кликнете върху бутона Генерирай и след това преместете мишката около празната област, докато лентата за напредък преминава през целия път.

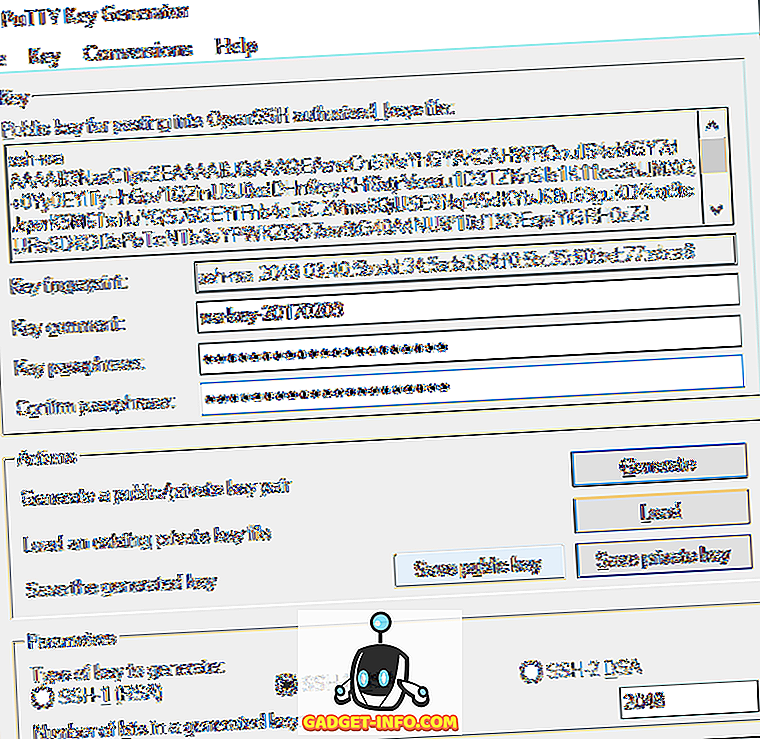

След като ключовете са генерирани, трябва да въведете парола, която е като парола, за да отключите ключа.

Добра идея е да се използва дълга парола за защита на ключа от атаки с груба сила. След като веднъж сте написали паролата два пъти, трябва да кликнете върху бутоните Запазване на публичния ключ и Запазване на частния ключ . Уверете се, че тези файлове са запазени на сигурно място, за предпочитане в някакъв шифрован контейнер, който изисква парола за отваряне. Проверете моя пост, използвайки VeraCrypt, за да създадете шифрован обем.

Добавете потребител & ключ

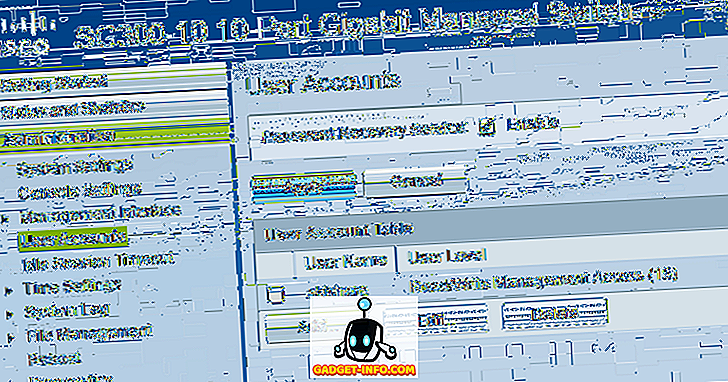

Сега обратно към екрана за удостоверяване на потребителя на SSH, който бяхме включили по-рано. Ето къде можете да избирате между две различни опции. Първо отидете на Администрация - Потребителски акаунти, за да видите какви акаунти имате за вход.

Както виждате, имам една сметка, наречена akishore за достъп до моя ключ. Понастоящем мога да използвам този акаунт за достъп до уеб базирания GUI и CLI. Обратно на страницата за удостоверяване на потребители на SSH, потребителят, който трябва да добавите към SSH потребителската таблица за удостоверяване (чрез публичен ключ), може да бъде същото като това, което имате под Администрация - Потребителски акаунти или различни.

Ако изберете същото потребителско име, тогава можете да поставите отметка върху бутона Активиране под Автоматично влизане и когато влезете в ключа, просто трябва да въведете потребителското име и паролата за частния ключ и ще бъдете влезли в профила си.,

Ако решите да изберете различно потребителско име тук, тогава ще получите съобщение, където трябва да въведете потребителското име и паролата на SSH частния ключ и след това ще трябва да въведете нормалното си потребителско име и парола (изброени в Admin - User Accounts), Ако искате допълнителна сигурност, използвайте различно потребителско име, в противен случай просто го наречете същото като текущото.

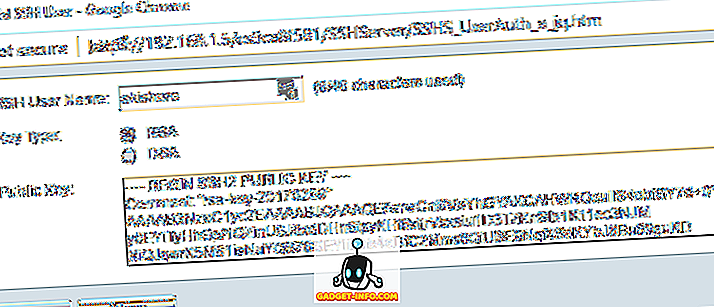

Щракнете върху бутона Добави и ще се появи прозорецът Добавяне на SSH потребител .

Уверете се, че Key Type е настроен на RSA и след това отворете публичния ключ на SSH ключ, който сте запазили по-рано, като използвате програма като Notepad. Копирайте цялото съдържание и го поставете в прозореца на публичния ключ . Щракнете върху Приложи и след това върху Затвори, ако получите съобщение за успех в горната част.

Вход с използване на личен ключ

Сега всичко, което трябва да направим, е да влезем, използвайки нашия личен ключ и парола. На този етап, когато се опитате да влезете, трябва да въведете идентификационни данни за вход два пъти: веднъж за частния ключ и веднъж за нормалния потребителски акаунт. След като активираме автоматичното влизане, трябва само да въведете потребителското име и паролата за частния ключ и да се включите.

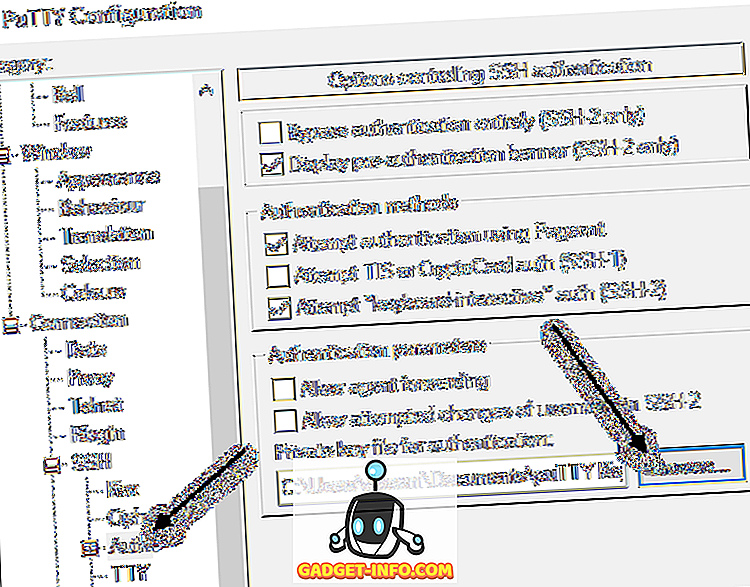

Отворете puTTY и въведете IP адреса на вашия ключ в полето Host Name, както обикновено. Този път обаче ще трябва да заредим частния ключ и в puTTY. За да направите това, разгънете Connection, след това разгънете SSH и след това кликнете върху Auth .

Кликнете върху бутона Browse (Разглеждане) под файла Private key (Личен ключ) за удостоверяване на самоличността и изберете файла с личен ключ, който сте записали преди това. Сега натиснете бутона Open, за да се свържете.

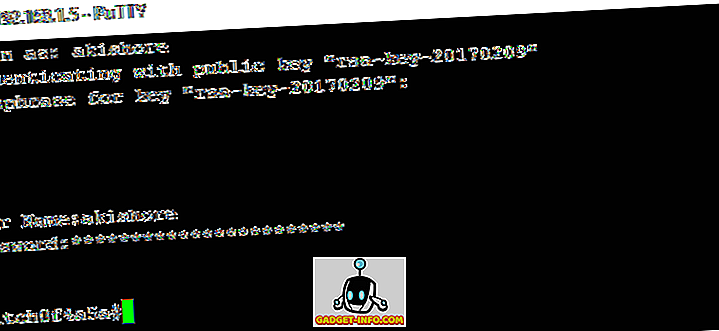

Първият ред ще се регистрира като и това трябва да е потребителското име, добавено от потребителите на SSH. Ако сте използвали същото потребителско име като основния си потребителски акаунт, тогава няма да има значение.

В моя случай използвах акашър за двете потребителски акаунти, но използвах различни пароли за частния ключ и за основния си потребителски акаунт. Ако желаете, можете да направите паролите също, но няма смисъл да го правите, особено ако активирате автоматичното влизане.

Сега, ако не искате да се налага да влизате двойно, за да влезете в комутатора, поставете отметка в полето Активиране до Автоматично влизане в страницата за удостоверяване на потребителя на SSH .

Когато това е активирано, сега ще трябва само да въведете идентификационните данни за SSH потребителя и ще бъдете влезли в системата.

Това е малко сложно, но има смисъл, след като си играеш с него. Както споменах по-рано, ще напиша и CLI командите, след като мога да получа частния ключ в правилния формат. Следвайки инструкциите тук, достъпът до вашия комутатор чрез SSH сега трябва да бъде много по-сигурен. Ако срещнете проблеми или имате въпроси, публикувайте коментарите. Наслади се!