Предварителната разлика между вируса, червея и троянския кон е, че вирусът се присъединява към програма и разпространява копия от себе си към други програми, последвани от човешко действие, докато червеят е самотна програма, която разпространява своите копия до други компоненти, без да я променя., Докато троянски кон е програма, съдържаща неочаквана допълнителна функционалност.

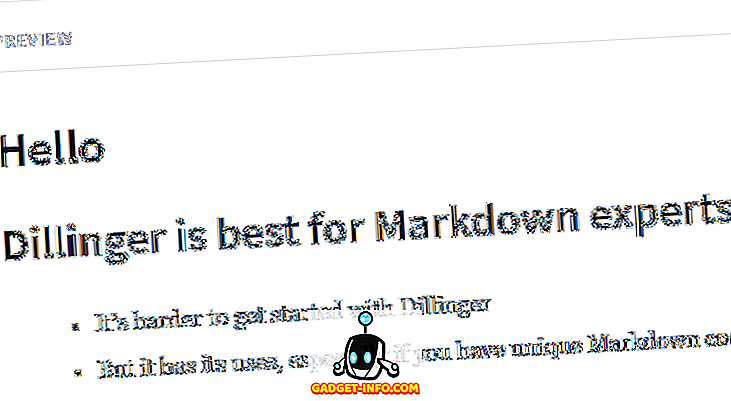

Сравнителна таблица

| Основа за сравнение | вирус | червей | Троянски кон |

|---|---|---|---|

| значение | Компютърна програма, която се свързва с друга законна програма, за да причини вреда на компютърната система или мрежата. | Той яде ресурси на система, за да я унищожи, вместо да извършва разрушителни действия. | Тя позволява на нарушителя да получи поверителна информация за компютърна мрежа. |

| Екзекуция | Зависи от прехвърлянето на файл. | Възпроизвежда се без човешко действие. | Изтеглено като софтуер и изпълнено. |

| Възниква репликация | да | да | Не |

| Дистанционно контролирано | Не | да | да |

| Степен на разпространение | умерен | По-бързо | Бавен |

| Инфекция | Инициира като прикачи вирус към изпълним файл. | Използва слабости в системата или приложението. | Прилага се към програма и интерпретира като полезен софтуер. |

| Предназначение | Промяна на информацията. | Спирайте процесора и паметта. | Краде информацията за потребителя. |

Определение на вируса

Вирусът може да се дефинира като част от програмен код, който се прикрепя към допустима програма, за да го зарази. Вирусът се изпълнява, когато законната програма работи и може да изпълнява всякакви функции, като изтриване на файл. Основната операция, изпълнявана в вирус, е, че когато се изпълни заразена програма, първо ще изпълни вируса и след това ще се изпълни оригиналния програмен код. Той е способен да зарази други програми, които се намират на този компютър.

След разваляне на всички файлове от компютъра на текущия потребител, вирусът се разпространява и изпраща кода си през мрежата до потребителите, чийто имейл адрес се съхранява в компютъра на текущия потребител. Специфични събития могат да се използват и за задействане на вирус. Съществуват различни видове вируси като паразитни, зареждащи сектори, резиденти на паметта, полиморфни, стелт и метаморфни. Вирусната инфекция може да бъде предотвратена чрез предотвратяване на влизането на вирус.

Определение за червей

Червеят е програма, която може да се репликира и да изпраща копия от компютър на компютър като вирус, но е различна в изпълнението. Той не променя програма, а се активира при пристигането, за да се репликира и разпространи отново. Прекомерната репликация води до спиране на системата, изразходва системни ресурси, за да я срине. Червеят енергично търси повече машини за корумпирани, а корумпираната машина се държи като машина за производство на червеи за другите машини, свързани с нея.

Програмите за мрежови червеи използват мрежовите връзки, за да се разпространяват от системата към системата, в следващия случай мрежовите превозни средства могат да бъдат съоръжение за електронна поща, възможност за отдалечено изпълнение и възможност за отдалечено влизане, за да управляват репликацията.

Определение за троянски кон

Троянският кон е скрито парче код, който при изпълнение изпълнява някаква нежелана или вредна функция, подобна на вируса. Те се използват за пряко изпълнение на функция, която неупълномощен потребител не може да постигне. Например, троянският кон може да скрие кода си във формуляр за влизане, като го прикачи. Когато потребителят вмъкне своите подробности, троянският оператор изпраща тази информация на нападателя без знанието на потребителя. Тогава атакуващият може да използва потребителските данни, за да получи достъп до системата.

Друг мотив на троянски кон може да бъде унищожаване на данни. Програмата изглежда изпълнява полезна функция, но може да изпълнява безмълвно разрушителни функции.

Основни разлики между вируса, червея и троянския кон

- Изпълнението и разпространението на вируса зависят от прехвърлянето на заразените файлове, докато червеите се репликират, без да изискват никакво човешко действие и използват мрежа, за да се вграждат в други устройства. От друга страна, троянският кон действа като помощен софтуер и се изпълнява.

- Вирусите и червеите могат да се реплицират, докато троянският кон не може да бъде репликиран.

- Вирусът не може да бъде контролиран дистанционно. За разлика от червея и троянския кон могат да се управляват дистанционно.

- Червеите могат да се разпространяват много бързо, докато вирусите се разпространяват с умерена скорост и троянският кон може да се разпространява бавно.

- Вирусът атакува изпълним файл и се прикачва към него, за да модифицира файла, докато червеят използва слабостта на системата и приложението. За разлика от това, троянският кон изглежда е полезна програма, която съдържа скрит код, който се извиква за извършване на нежелани или вредни функции.

- Вирусът се използва главно за модифициране на информацията, а червеите се използват за прекомерно използване на системните ресурси и спирането им. Обратно, троянски кон може да се използва за кражба на потребителска информация, за да получи достъп до системата на потребителя.

заключение

Червеите са самостоятелен софтуер, който не се нуждае от хост за изпълнение. Напротив, вирусът и троянският кон се нуждаят от хост за тяхното изпълнение. Троянски кон създава задната врата за кражба на информация. Вирусът и червеят репликират и разпространяват, където вирусът е способен да модифицира информацията и червеят не го прави.