Може да дойде време, когато трябва да напишете скрипт или да се свържете дистанционно с компютър и да стартирате команда, за да активирате или деактивирате защитната стена на Windows. За повечето ИТ среди използването на групови правила е най-лесният начин да конфигурирате защитната стена на Windows на клиентските компютри.

Това е и най-лесният начин да добавите изключения за портове за услуги като HTTP, споделяне на файлове, софтуерни приложения и др. Въпреки това е добре да знаете как да конфигурирате защитната стена на Windows от командния ред само в случай, че имате компютри и сървъри, които не са в Active Directory.

Управление на защитната стена на Windows от командния ред

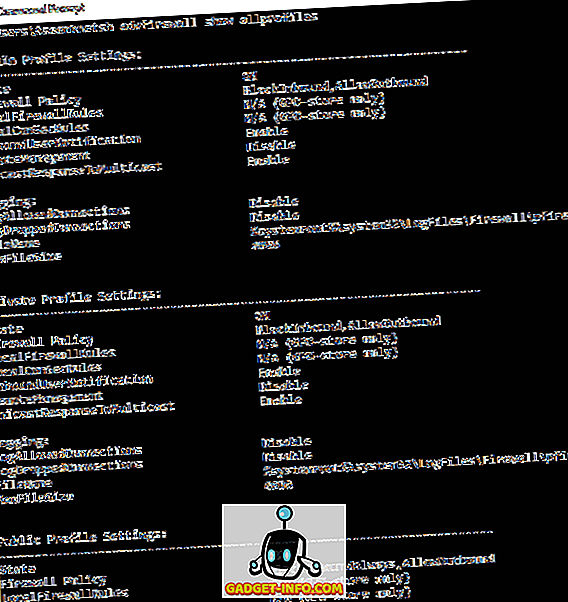

Първо, за да видите дали защитната стена на Windows е активирана на сървър или компютър, въведете тази команда в командния ред:

netsh advfirewall показват всички профили

Уверете се, че сте отворили командния ред на администратор (щракнете върху Старт, въведете CMD и след това щракнете с десния бутон върху командния ред и изберете Run as Administrator ). Трябва да получите нещо подобно на това, което е показано по-долу:

По подразбиране тук трябва да видите три отделни списъка: Настройки на профила на домейна, настройките на частния профил и настройките на обществения профил. Тези три съответстват на трите състояния, в които можете да поставите всяка мрежова връзка на вашия компютър. Ако сте свързани към домашната мрежа и сте избрали опцията Домашна мрежа, ще бъдат приложени настройките за частен профил.

State означава, ако защитната стена е включена или изключена. Правилата за защитната стена ви казва какви входящи и изходящи правила се прилагат към всеки профил.

За да деактивирате защитната стена за определен профил, трябва да използвате следната команда:

netsh advfirewall изключи частното състояние

Другите опции са текущи профили, публични профили, домейнпрофили и всички профили . Така че, ако искате напълно да деактивирате защитната стена, ще използвате allprofiles вместо privateprofile . За да активирате отново, просто сложете накрая вместо изключване .

Отворете Порт в защитната стена с помощта на командния ред

А сега, ако искате да отворите порт в защитната стена чрез командния ред? И това е просто!

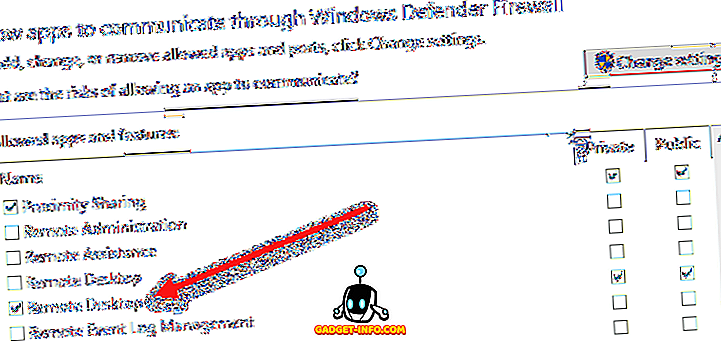

Да речем, че искате да отворите порт 3389, който е за отдалечен работен плот в Windows. Можете просто да изпълните тази команда:

netsh advfirewall firewall добави правило name = "Open Remote Desktop" протокол = TCP dir = в localport = 3389 action = allow

Командата е доста дълга, но е доста лесно да се счупи. Можете да добавите правило, да му дадете име, да изберете протокол (TCP или UDP), да изберете посоката (In или Out), дайте й номера на порта и изберете действието (Allow или Deny).

Ако искате да изпълните тази команда, след това прегледайте разрешените приложения в защитната стена на Windows, ще видите, че елементът „Отдалечен работен плот“ вече е проверен:

Ако имате нужда да отворите редица пристанища, просто използвайте просто тире. Например тук отварям портове от 600 до 7000 за изходящ трафик UDP:

netsh advfirewall firewall добави правило name = "UDP портове" протокол = UDP dir = out localport = 6000-7000 action = allow

Има много по-усъвършенствани команди, които можете да използвате, за да управлявате всички аспекти на защитната стена на Windows, така че се уверете, че използвате /? символи в края на всяка команда, за да видите всички опции и примери.

![Най-популярните търсения на Bing за 2012 г. в различни категории [Списък]](https://gadget-info.com/img/social-media/442/bing-s-top-searches-2012-various-categories-2.jpg)